CVE2020-1938漏洞复现

文章目录

- 0x00 漏洞介绍

- 0x01影响版本

- 受影响版本

- 不受影响版本

- 0x02 漏洞环境

- 0x03 漏洞复现

- 0x05 漏洞修护

- 情况一更新高版本

- 情况二 如未使用Tomcat AJP协议

- 情况三 如果使用了Tomcat AJP协议

- 免责声明本文档供学习,请使用者注意使用环境并遵守国家相关法律法规!由于使用不当造成的后果上传者概不负责!

0x00 漏洞介绍

2020年1月6日,国家信息安全漏洞共享平台(CNVD) 发布了Apache Tomcat文件包含漏洞(CNVD-2020-10487,对应CVE-2020-1938)。 该漏洞是由于Tomcat AJP协议存在缺陷而导致,攻击者利用该漏洞可通过构造特定参数,读取服务器webapp下的任意文件。若目标服务器同时存在文件上传功能,攻击者可进一步实现远程代码执行。利用方式属于文件包含漏洞。CNVD对该漏洞的综合评级为“高危”。目前,厂商已发布新版本完成漏洞修复。

0x01影响版本

受影响版本

Apache Tomcat 6

Apache Tomcat 7 < 7.0.10

Apache Tomcat 8 < 8.5.51

Apache Tomcat 9 < 9.0.31

不受影响版本

Apache Tomcat = 7.0.10

Apache Tomcat = 8.5.51

Apache Tomcat = 9.0.31

0x02 漏洞环境

在vmware15.5里面安装win10

在win10里面装JDK8+apache-tomcat8.5.49配置

[https://blog.csdn.net/qq\_41901122/article/details/104784002\]

0x03 漏洞复现

下载利用的pxe

【nmap -sV ip地址】

利用

0x05 漏洞修护

情况一更新高版本

目前,Apache官方已发布9.0.31、8.5.51及7.0.100版本对此漏洞进行修复,CNVD建议用户尽快升级新版本或采取临时缓解措施:

情况二 如未使用Tomcat AJP协议

如未使用 Tomcat AJP 协议,可以直接将 Tomcat 升级到 9.0.31、8.5.51或 7.0.100 版本进行漏洞修复。如无法立即进行版本更新、或者是更老版本的用户,建议直接关闭AJPConnector,或将其监听地址改为仅监听本机localhost。

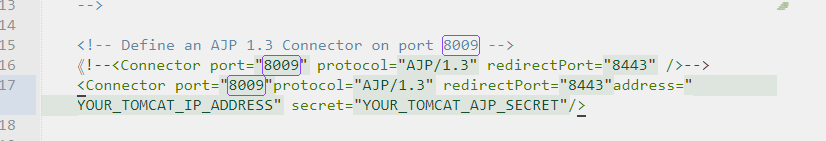

具体操作:

第一步 编辑

找到如下行(<CATALINA_BASE> 为 Tomcat 的工作目录):<Connector port="8009"protocol="AJP/1.3" redirectPort="8443" />

第二步 将此行注释掉(也可删掉该行):

<!--<Connectorport="8009" protocol="AJP/1.3"redirectPort="8443" />-->

第三步 保存后需重新启动,规则方可生效。

情况三 如果使用了Tomcat AJP协议

建议将Tomcat立即升级到9.0.31、8.5.51或7.0.100版本进行修复,同时为AJP Connector配置secret来设置AJP协议的认证凭证。

例如(注意必须将YOUR_TOMCAT_AJP_SECRET更改为一个安全性高、无法被轻易猜解的值):<Connector port="8009"protocol="AJP/1.3" redirectPort="8443"address="YOUR_TOMCAT_IP_ADDRESS" secret="YOUR_TOMCAT_AJP_SECRET"/>

如无法立即进行版本更新、或者是更老版本的用户,建议为AJPConnector配置`‘’

requiredSecret来设置AJP协议认证凭证。

例如(注意必须将YOUR_TOMCAT_AJP_SECRET更改为一个安全性高、无法被轻易猜解的值):<Connector port="8009"protocol="AJP/1.3"redirectPort="8443"address="YOUR_TOMCAT_IP_ADDRESS"requiredSecret="YOUR_TOMCAT_AJP_SECRET" />

还没有评论,来说两句吧...