Oracle SQL注入攻击:防范与案例分析

Oracle SQL注入攻击是数据库安全领域的一种常见威胁。这种攻击主要是由于开发者在处理用户输入时未进行充分的转义或参数化,使得恶意代码得以执行。

防范Oracle SQL注入攻击的方法主要包括:

参数化查询:将用户的输入作为参数传递给SQL查询,数据库引擎会自动对这些参数进行转义。

预编译语句:使用

PreparedStatement,在第一次执行时就将SQL语句和参数一起编译,这样可以避免多次重复编译导致的性能问题。最小权限原则:确保数据库账户仅具有执行必要操作的权限,避免因权限过大而导致的安全漏洞。

定期安全审计:对系统的安全性进行定期检查和评估,及时发现并修复潜在的安全风险。

案例分析:

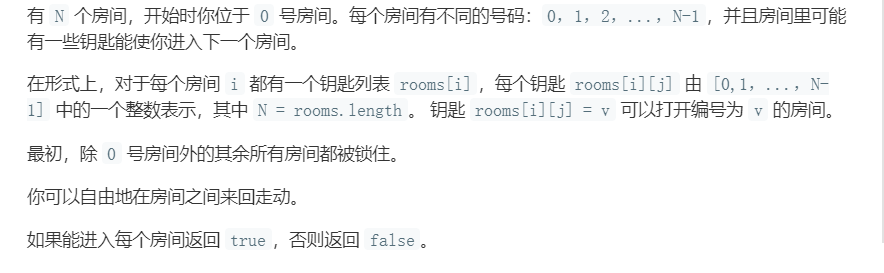

假设有一个在线订单系统,用户可以填写收货人、地址等信息。若开发者未对这些字段进行转义处理,当恶意用户输入包含SQL命令的字符串时,就会发生SQL注入攻击。

防范措施:在订单表创建字段时,使用参数化查询或预编译语句,将用户的输入作为参数传递给SQL查询,这样就可以防止SQL注入攻击的发生。

还没有评论,来说两句吧...