计算机基础知识

计算机网络

HTTP

HTTP特性

构建于TCP/IP之上,默认端口号80

无连接状态

HTTP报文

HTTP 协议是以 ASCII 码传输,建立在 TCP/IP 协议之上的应用层规范。

HTTP 请求分为三个部分:状态行、请求头、消息主体。<method><request-URL> <version> <headers> <entity-body>

与服务器交互的方式GET POST PUT DELETE,全称作资源描述符。(url描述资源,HTTP中的交互方法对应对资源的操作)

1.GET——获取资源,安全(只读)、幂等(每次请求返回结果相同)

GET /books/?sex=man&name=Professional HTTP/1.1Host: www.example.comUser-Agent: Mozilla/5.0 (Windows; U; Windows NT 5.1; en-US; rv:1.7.6)Gecko/20050225 Firefox/1.0.1Connection: Keep-Alive

2.POST——可以修改URL的资源

POST / HTTP/1.1Host: www.example.comUser-Agent: Mozilla/5.0 (Windows; U; Windows NT 5.1; en-US; rv:1.7.6)Gecko/20050225 Firefox/1.0.1Content-Type: application/x-www-form-urlencodedContent-Length: 40Connection: Keep-Alivesex=man&name=Professional

参考上面的报文示例,可以发现 GET 和 POST 数据内容是一模一样的,只是位置不同,一个在URL里,一个在 HTTP 包的包体里

3.POST提交数据(body中)——Content-Type

- application/x-www-form-urlencoded(浏览器原生)

<form>表单,如果不设置enctype属性,就会以application/x-www-form-urlencoded方式提交数据。 - multipart/form-data(浏览器原生)

必须让<form>表单的enctype等于multipart/form-data - 定义新的数据提交方式,如

application/json,text/xml,乃至application/x-protobuf这种二进制格式,只要服务器可以根据Content-Type和Content-Encoding正确地解析出请求,都是没有问题的。

响应报文

HTTP 响应:状态行、响应头、响应正文。

- 200——OK

- 301——请求永久重定向

- 302——请求临时重定向

- 304——文件未修改,可以直接使用缓存

- 400——客户端语法错误,不能被服务器理解

- 401——请求未经授权,和

WWW-Authenticate报头域一起使用 - 403——服务器收到,但拒绝提供服务(响应正文中提供原因)

- 404——请求资源不存在

- 500——服务器发生不可预期错误

- 503——服务器当前不能处理客户端请求,一段时间可能会恢复

条件GET

1.条件GET使用时机——客户端之前已经访问过某网站,并打算再次访问该网站

- 条件 GET 使用的方法

客户端向服务器发送一个包询问是否在上一次访问网站的时间后是否更改了页面,如果服务器没有更新,显然不需要把整个网页传给客户端,客户端只要使用本地缓存即可,如果服务器对照客户端给出的时间已经更新了客户端请求的网页,则发送这个更新了的网页给用户。

GET / HTTP/1.1Host: www.sina.com.cn:80If-Modified-Since:Thu, 4 Feb 2010 20:39:13 GMTConnection: Close

第一次请求时,服务器端返回请求数据,之后的请求,服务器根据请求中的

If-Modified-Since字段判断响应文件没有更新,如果没有更新,服务器返回一个304 Not Modified响应,告诉浏览器请求的资源在浏览器上没有更新,可以使用已缓存的上次获取的文件。

HTTP/1.0 304 Not Modified

Date: Thu, 04 Feb 2010 12:38:41 GMT

Content-Type: text/html

Expires: Thu, 04 Feb 2010 12:39:41 GMT

Last-Modified: Thu, 04 Feb 2010 12:29:04 GMT

Age: 28

X-Cache: HIT from sy32-21.sina.com.cn

Connection: close

持久连接( Keep-Alive 模式)

当出现对服务器的后继请求时,Keep-Alive 功能避免了建立或者重新建立连接。在HTTP请求头中添加一个字段 Connection: Keep-Alive,当服务器收到附带有 Connection: Keep-Alive 的请求时,它也会在响应头中添加一个同样的字段来使用 Keep-Alive 。这样一来,客户端和服务器之间的HTTP连接就会被保持。

跨站攻击

- CSRF(Cross-site request forgery,跨站请求伪造)

CSRF(XSRF) 顾名思义,是伪造请求,冒充用户在站内的正常操作。 防范 CSRF 攻击

- 关键操作只接受POST请求

- 验证码

- 检测 Referer

- Token(主流)

CSRF攻击要成功的条件在于攻击者能够预测所有的参数从而构造出合法的请求。所以根据不可预测性原则,我们可以对参数进行加密从而防止CSRF攻击。另一个更通用的做法是保持原有参数不变,另外添加一个参数Token,其值是随机的。这样攻击者因为不知道Token而无法构造出合法的请求进行攻击。

Token 使用原则

- Token 要足够随机- Token 是一次性的,即每次请求成功后要更新Token- Token 要注意保密性- 过滤请求的来源

XSS攻击

- 所有可输入的地方没有对输入数据进行处理的话,都会存在XSS漏洞。

- 防御 XSS 攻击最简单直接的方法,就是过滤用户的输入

TCP

TCP特性

- TCP提供一种面向连接的、可靠的字节流服务

- 在一个TCP连接中,仅两方彼此通信。广播和多播不能用于TCP

- TCP使用校验和,确认和重传机制来保证可靠传输

- TCP使用累积确认

- TCP使用滑动窗口机制来实现流量控制,通过动态改变窗口的大小进行拥塞控制

三次握手与四次挥手

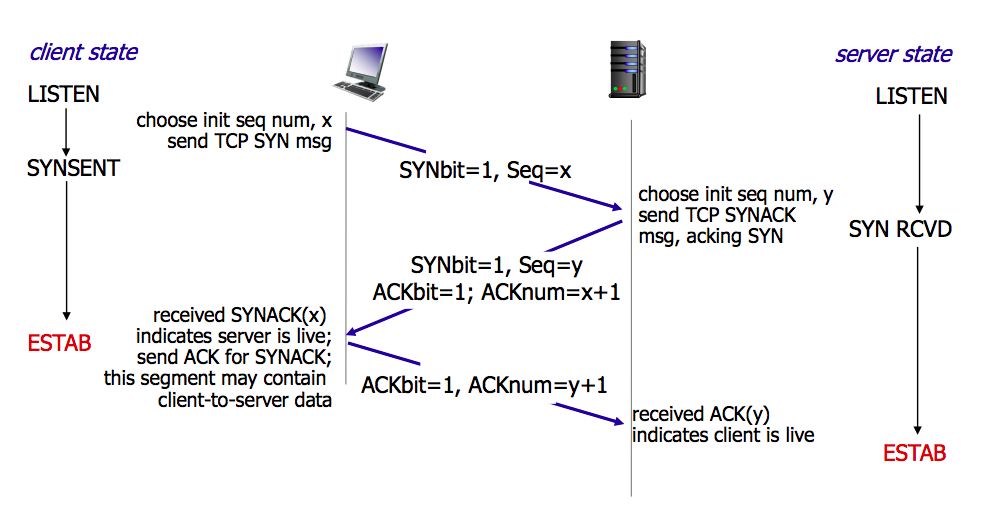

- Three-way Handshake,建立 TCP ,客户端和服务器总共发送3个包

第一次握手(SYN=1, seq=x):

客户端发送SYN =1的包,指明要连接的服务器的端口,以及初始序号 X,保存在包头的序列号Sequence Number字段里。发送完毕后,客户端进入SYN_SEND状态。

第二次握手(SYN=1, ACK=1, seq=y, ACKnum=x+1)

服务器发回确认包ACK应答。即SYN标志位和ACK标志位均为1。服务器端选择自己ISN序列号,放到Seq域里,同时将确认序号Acknowledgement Number设置为客户的ISN加1,即X+1。 发送完毕后,服务器端进入SYN_RCVD状态。

第三次握手(ACK=1,ACKnum=y+1)

客户端再次发送确认包ACK,SYN标志位为0,ACK标志位为1,并且把服务器发来ACK的序号字段+1,放在确定字段中发送给对方,并且在数据段放写ISN的+1. 发送完毕后,客户端进入ESTABLISHED状态,当服务器端接收到这个包时,也进入ESTABLISHED状态,TCP 握手结束。

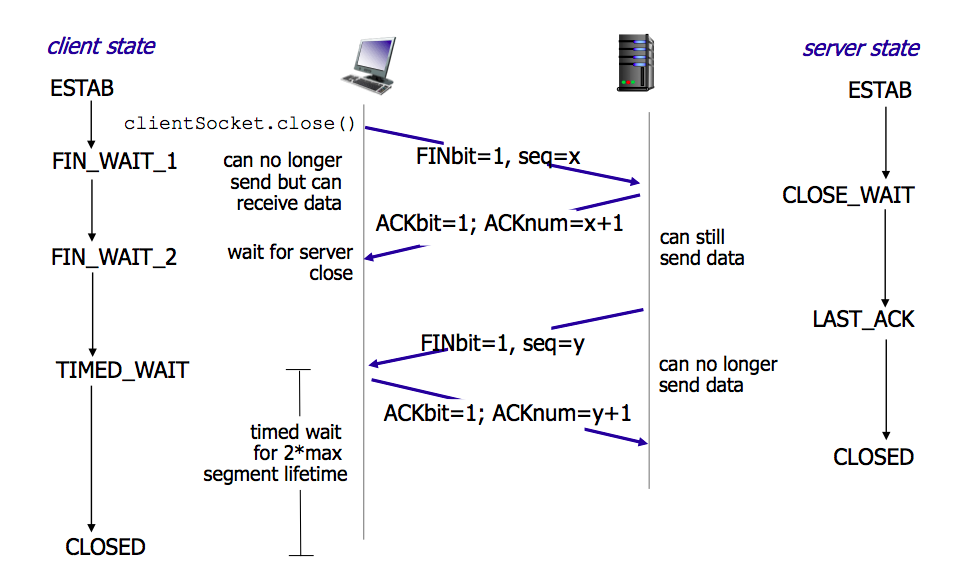

- Four-way handshake,建立 TCP ,客户端和服务器总共发送3个包

第一次挥手(FIN=1,seq=x)

假设客户端想要关闭连接,客户端发送一个 FIN 标志位置为1的包,表示自己已经没有数据可以发送了,但是仍然可以接受数据。发送完毕后,客户端进入FIN_WAIT_1状态。

第二次挥手(ACK=1,ACKnum=x+1)

服务器端确认客户端的FIN包,发送一个确认包,表明自己接受到了客户端关闭连接的请求,但还没有准备好关闭连接。发送完毕后,服务器端进入CLOSE_WAIT状态,客户端接收到这个确认包之后,进入FIN_WAIT_2状态,等待服务器端关闭连接。

第三次挥手(FIN=1,seq=y)

服务器端准备好关闭连接时,向客户端发送结束连接请求,FIN 置为1。发送完毕后,服务器端进入 LAST_ACK 状态,等待来自客户端的最后一个ACK。

第四次挥手(ACK=1,ACKnum=y+1)

服务器端准备好关闭连接时,向客户端发送结束连接请求,FIN置为1。发送完毕后,服务器端进入LAST_ACK状态,等待来自客户端的最后一个ACK。客户端接收到来自服务器端的关闭请求,发送一个确认包,并进入TIME_WAIT状态,等待可能出现的要求重传的ACK包。服务器端接收到这个确认包之后,关闭连接,进入CLOSED状态。客户端等待了某个固定时间(两个最大段生命周期,2MSL,2 Maximum Segment Lifetime之后,没有收到服务器端的ACK,认为服务器端已经正常关闭连接,于是自己也关闭连接,进入 CLOSED 状态。

YSN攻击——DoS/DDoS

服务器处于 SYN_RCVD 状态。攻击客户端在短时间内伪造大量不存在的IP地址,向服务器不断地发送SYN包,服务器回复确认包,并等待客户的确认。由于源地址是不存在的,服务器需要不断的重发直至超时,这些伪造的SYN包将长时间占用未连接队列,正常的SYN请求被丢弃,导致目标系统运行缓慢,严重者会引起网络堵塞甚至系统瘫痪。

检测 SYN 攻击

当你在服务器上看到大量的半连接状态时,特别是源IP地址是随机的,基本上可以断定这是一次SYN攻击。在 Linux/Unix 上可以使用系统自带的 netstats 命令来检测 SYN 攻击。

防御 SYN 攻击

SYN攻击不能完全被阻止,除非将TCP协议重新设计。防御 SYN 攻击的方法有如下几种:

- 缩短超时(SYN Timeout)时间

- 增加最大半连接数

- 过滤网关防护

- SYN cookies技术

还没有评论,来说两句吧...